Votre surface d'attaque croît

plus vite que vous ne pouvez la voir.

Les cyberattaques ne sont plus opportunistes. Elles sont automatisées,

Pendant que les attaquants utilisent des outils d'exploration massive, la majorité des PME restent aveugles à leur propre exposition externe.

Aujourd'hui, aucune entreprise n'est trop petite pour être attaquée.

des entreprises françaises ont déjà subi une cyberattaque

des PME ferment définitivement leurs portes dans les 6 mois après une attaque.

des ransomwares en France en 2023 ont ciblé des PME

Une attaque toutes les 11 secondes.

délai moyen de détection d'une brèche externe

Une simple erreur humaine coûte en moyenne 50 000 € à une entreprise de votre taille.

Pourquoi ce déséquilibre persiste

Il est temps d'équilibrer le rapport de force.

Connaissez chaque actif avant les attaquants.

Détection automatique de vos actifs exposés

Breach Atlas énumère en continu vos sous-domaines, adresses IP, ports ouverts et services — sans aucune configuration requise.

- Découverte des sous-domaines et DNS

- Détection des ports et services ouverts

- Mise à jour en temps réel dès qu'un actif apparaît

Une vue complète de votre périmètre externe

Chaque actif découvert est enrichi, classifié et cartographié — vous donnant une vision claire et structurée de votre exposition.

- Classification par type : domaine, IP, service

- Géolocalisation et informations ASN

- Historique des changements et chronologie des actifs

Surveillance continue et alertes instantanées

Dès qu'un nouvel actif apparaît ou qu'un changement critique est détecté, Breach Atlas vous alerte immédiatement.

- Alertes en temps réel sur les nouveaux actifs

- Détection des suppressions et changements

- Flux d'activité horodaté et traçable

Scannez. Détectez. Remédiez.

11 profils de scan spécialisés pour couvrir chaque vecteur d'attaque. Chaque scan génère un rapport PDF prêt à partager avec votre équipe.

Analyse des vulnérabilités...

Analyse complète de tous les types de vulnérabilités détectables

Détecte uniquement les menaces immédiates les plus sévères

Couvre les trois niveaux de sévérité supérieurs

Tests approfondis de vulnérabilités d'injection XSS

Identifie toutes les vulnérabilités d'injection SQL connues

Teste les mots de passe communs, par défaut ou compromis

Cartographie complète de la structure et des endpoints

Les dix risques web les plus critiques selon l'OWASP

Valide les exigences de conformité PCI DSS

Les 25 failles logicielles les plus dangereuses

Détecte les codes malveillants, backdoors et webshells

Analyse complète de tous les types de vulnérabilités détectables

Détecte uniquement les menaces immédiates les plus sévères

Couvre les trois niveaux de sévérité supérieurs

Tests approfondis de vulnérabilités d'injection XSS

Identifie toutes les vulnérabilités d'injection SQL connues

Teste les mots de passe communs, par défaut ou compromis

Cartographie complète de la structure et des endpoints

Les dix risques web les plus critiques selon l'OWASP

Valide les exigences de conformité PCI DSS

Les 25 failles logicielles les plus dangereuses

Détecte les codes malveillants, backdoors et webshells

Rapports prêts pour vos auditeurs

- Détails des vulnérabilités et score de risque global

- Preuves techniques et recommandations de remédiation

- Idéal pour partager avec votre équipe, vos auditeurs ou vos clients

Définition

Comprendre l'origine et le mécanisme de la faille

Impact

Mesurer les conséquences réelles sur vos systèmes

Remédiation

Instructions pas-à-pas pour corriger la vulnérabilité

Ressources

CVE, CVSS, références NVD et documentation officielle

RCE dans runc

9.8Définition

Une faille d'exécution de code à distance dans runc permet à un attaquant de sortir du conteneur et d'exécuter des commandes arbitraires sur l'hôte.

Impact

Compromission totale du serveur hôte. Un attaquant peut accéder à tous les conteneurs, aux données sensibles et prendre le contrôle de l'infrastructure.

Gardez une longueur d'avance. Restez informé.

Ne manquez jamais une exposition critique. Breach Atlas fournit des notifications haute fidélité via Slack, Email et Webhooks dès qu'une nouvelle vulnérabilité ou un nouvel actif est découvert.

Centre d'Alertes

CVE-2024-21626 détectée sur core-api-v2

il y a 2mNouveau sous-domaine découvert : alpha.acmecorp.com

il y a 15mLe score de posture globale a diminué de 4 points

il y a 1hLe certificat TLS pour auth.acmecorp.com expire dans 3 jours

il y a 5hproduction-proxy-04 mis hors service

HierJournal d'Audit

Historique complet. Zéro zone d'ombre.

Chaque action, qu'elle soit effectuée par votre équipe ou nos moteurs automatisés, est journalisée avec précision. Maintenez la conformité et enquêtez sur les incidents facilement.

Automatisez votre surveillance. Sans intervention.

Planifiez vos scans de découverte et de vulnérabilités à la fréquence qui correspond à votre rythme — quotidien, hebdomadaire ou mensuel. Breach Atlas s'occupe du reste.

Scans Planifiés

Surveillance Continue

acmecorp.comHistorique des scans

Audit Sécurité API

api.acmecorp.comRestez en avance sur les menaces.

Analyses, guides pratiques et retours d'expérience pour maîtriser votre exposition externe.

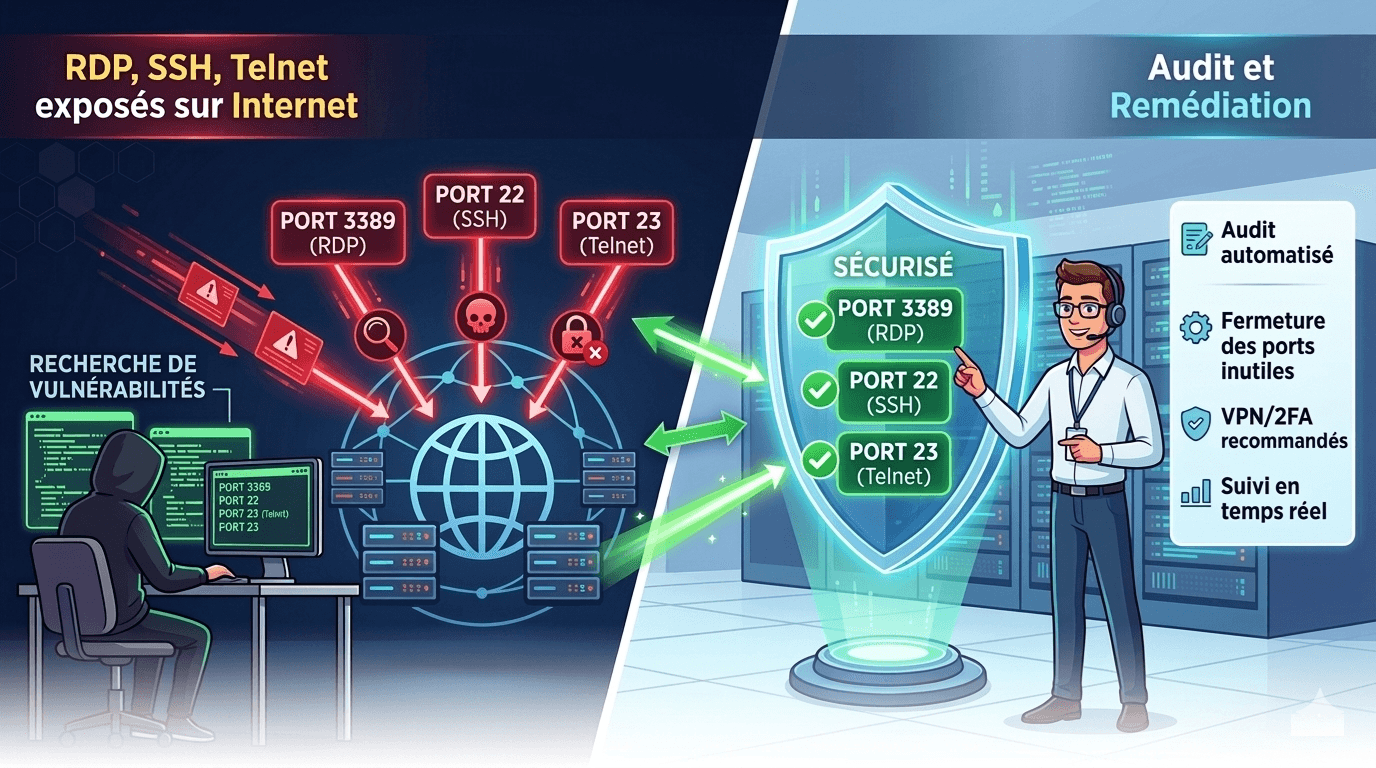

RDP, SSH, Telnet exposés sur Internet : audit et remédiation

Des milliers de serveurs RDP, SSH et Telnet sont exposés sur Internet chaque jour. Ces services sont les vecteurs d'entrée numéro 1 des ransomwares. Voici comment les auditer et les sécuriser.

Lire la suitePar

Sarah Mansouri

Publié le

2 juin 2025

Acquisition d’entreprise : pourquoi l’EASM est indispensable en due diligence cyber

Chaque acquisition d'entreprise est un risque cyber masqué. L'infrastructure de la cible peut embarquer des vulnérabilités critiques que vous héritez le jour J. L'EASM rend la due diligence cyber rapide et exhaustive.

Lire la suitePar

Karim Benali

Publié le

14 avr. 2025

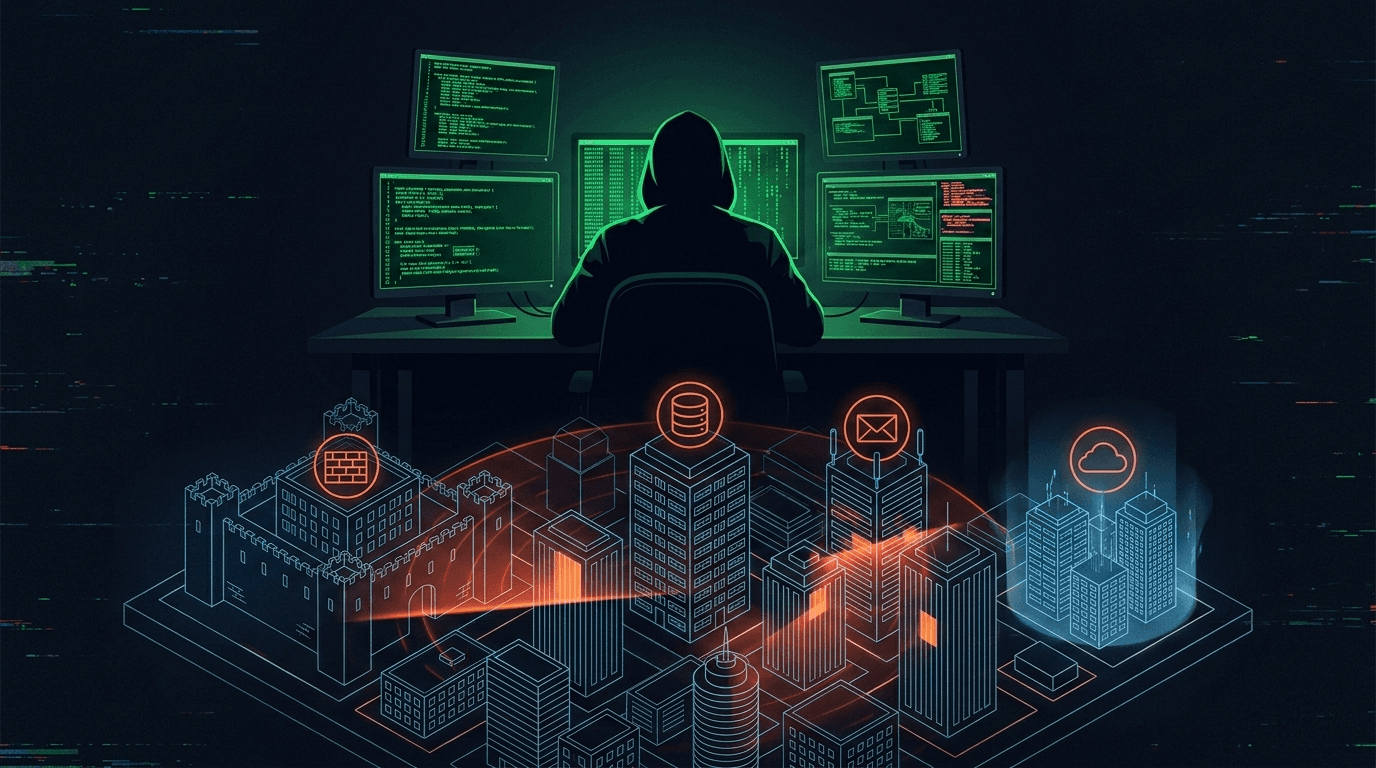

Comment un hacker voit votre entreprise depuis Internet (et comment s’en protéger)

Avant d'attaquer, un hacker passe des heures à observer votre infrastructure. Voici exactement les outils et méthodes qu'il utilise pour cartographier vos vulnérabilités — et comment l'EASM vous donne la même visibilité.

Lire la suitePar

Thomas Leroy

Publié le

31 mars 2025

Découvrez votre surface d'attaque dès aujourd'hui.

Rejoignez les équipes de sécurité d'élite utilisant Breach Atlas pour garder une longueur d'avance sur les menaces externes. Obtenez une visibilité complète en quelques minutes, pas en mois.